|

| Si quieres esta foto. |

sábado, 17 de octubre de 2020

Pantalla de mantenimiento con campos asociados

sábado, 10 de octubre de 2020

AWS in a Nutshell 3: Protección de datos

3.1 información de identificación personal

La privacidad de los datos es a menudo un componente clave impulsado por el cumplimiento normativo. Y es posible gestionarlo en nuestra cuenta de AWS. La información de identificación personal o PII, es cualquier combinación de datos con la cual podemos identificar de forma exclusiva a un individuo. En AWS, podemos usar Amazon Macie para la clasificación de estos datos. También podemos usar otras herramientas, como Amazon Inspector, para ver instancias y aplicaciones y su configuración para garantizar el cumplimiento de las regulaciones diseñadas para proteger datos confidenciales.

3.2 Seguridad y regulaciones

Las regulaciones se pueden usar para asegurar la gestión y mantenimiento de los datos confidenciales para industrias específicas o en diferentes partes del mundo. AWS opera en la mayoría de las partes del mundo y tiene acreditaciones de seguridad para muchos tipos diferentes de organismos reguladores. Esto es importante cuando se trata de la planificación para la adopción de infraestructura en la nube. Debemos echar un vistazo a los servicios de AWS, por ejemplo, que pueden cumplir con un tipo específico de requisitos reglamentarios, y determinar cómo se utilizará ese servicio.

Lo que hay que recordar cuando se trata de Amazon Web Services es que, aunque AWS podría cumplir, digamos, por ejemplo la GDPR, para proteger los datos privados de los ciudadanos de la Unión Europea, es un modelo de responsabilidad compartida en la nube. Donde el cliente, que seríamos nosotros, también es responsable, y parte de la responsabilidad recae en nosotros, para garantizar que cumplamos con ese tipo de normas de seguridad. Por lo tanto, se trata de un proveedor de servicios en la nube de doble vía y el consumidor de la nube debe participar en el cumplimiento de las regulaciones.

3.3 Estándar de seguridad de datos de la industria de tarjetas de pago

El estándar de seguridad de datos de la industria de tarjetas de pago, también conocido como PCI DSS, es un estándar de seguridad internacional. Se aplica a los comerciantes que se ocupan de la información de las tarjetas de crédito del cliente. Por lo tanto, el propósito general de este marco es la protección de los datos del titular de la tarjeta de crédito. Se esfuerza por fortalecer los entornos de procesamiento de tarjetas de pago. Eso significa que cualquier dispositivo conectado en la red y asegurar la red en sí. Pero cada tipo de tarjeta de crédito tiene sus propios detalles específicos de cumplimiento.

3.4 Ley de Responsabilidad y Portabilidad del Seguro de Salud

La información médica protegida, o PHI, es similar a la información de identificación personal PII. Pero la diferencia aquí es que la PHI se centra en datos médicos confidenciales. Esto incluye información de salud pasada y actual, así como detalles de salud futuros relacionados con la atención médica futura, según el seguro de salud y los planes de salud, y cómo se pagará. Ahora, HIPAA, la Ley de Responsabilidad y Portabilidad del Seguro de Salud, está relacionada con información médica demasiado sensible, específicamente en los Estados Unidos.

3.5 Reglamento general de protección de datos

El Reglamento General de Protección de Datos, o GDPR, es un acto legislativo de la Unión Europea, la UE. Y Amazon cumple con muchos tipos diferentes de regulaciones con sus servicios a través de AWS, incluido GDPR. GDPR pone el control de los datos personales en manos del usuario. El usuario del que estamos hablando aquí es un ciudadano de la UE. Estamos hablando de la privacidad de datos de PII. Esta es la recopilación y retención de esos datos confidenciales, su uso y el intercambio de los mismos.

3.6 Implementación de un firewall de aplicaciones web

Un firewall de aplicación web, o WAF, es un tipo especializado de firewall que está diseñado para proteger contra ataques comunes de aplicaciones web.

Cosas como ataques de falsificación de solicitudes en sitios cruzados, o una variedad de ataques de inyección. Proteger las aplicaciones web de los problemas que pueden resultar de una validación de entrada no válida para formularios basados en la web.

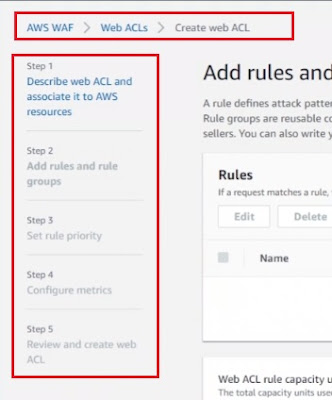

Para acceder al firewall, desde la consola de AWS tecleamos WAF & Shield y después pinchamos sobre la opción Web ACLs

3.7 Habilitación de AWS Security Hub

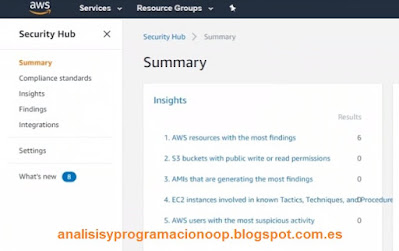

AWS Security Hub es una forma centralizada de recibir notificaciones y recomendaciones sobre la seguridad de su entorno de AWS.

Desde la consola de AWS tecleamos Security Hub

3.8 Amazon Macie y clasificación de datos

Amazon Macie es un servicio de AWS diseñado para inventariar y clasificar datos.

El propósito de esto es saber qué tipo de datos hemos almacenado en AWS que podrían considerarse confidenciales para que podamos centrar nuestra atención en ellos para proteger esos datos. Eso a veces requiere cumplimiento normativo. Por lo tanto, Macie está diseñada para buscar información de identificación personal, o PII, También está diseñado para señalar cualquier anomalía relacionada con datos confidenciales. Para usar Macie, debemos habilitarlo pues no está habilitado por defecto.

Consola → Amazon Macie → get started → Enable Macie

3.9 Inspector de Amazon

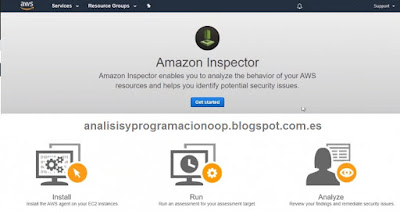

Amazon Inspector es un servicio de AWS que nos permite conocer cualquier posible debilidad en nuestro entorno informático y de aplicaciones en AWS.

Con el tiempo, cuando implementamos una gran cantidad de VPC y subredes e instancias EC2 que contienen componentes de la aplicación, puede ser difícil rastrear exactamente qué tipo de acceso de red a esas instancias está permitido. Con el tiempo, puede haber vulnerabilidades de las que no seamos conscientes. El inspector puede ayudarnos con eso.

Consola → Inspector → Get started → Run weekly

sábado, 3 de octubre de 2020

Pasar datos desde un spreadsheet de google drive a otro spreadsheet

sábado, 26 de septiembre de 2020

AWS in a Nutshell 2: Cuentas y herramientas de administración AWS

AWS Organizations proporciona la administración central de cuentas, y se puede delegar el acceso a los recursos en todas las cuentas de AWS.

2.1 Organizaciones de AWS

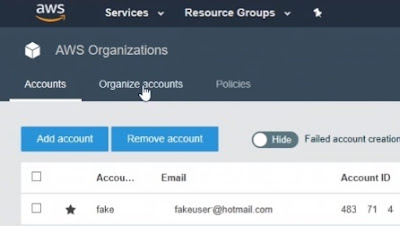

Podemos configurar las organizaciones de AWS para permitir la administración centralizada de múltiples cuentas de AWS. Una empresa más grande podría usar varias cuentas de AWS donde podría haber una para cada región o cada unidad de negocios, cada proyecto o incluso cada compañía subsidiaria bajo el paraguas de una compañía matriz. Así que realmente estamos hablando de administrar múltiples cuentas de AWS en una ubicación centralizada.

2.2 Visualización de organizaciones de AWS

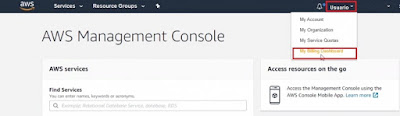

Después de configurar AWS Organizations, de modo que hayamos vinculado varias cuentas de AWS, podemos verlo desde ambas perspectivas: desde la cuenta maestra raíz que inicialmente configuramos la organización. También podemos verlo desde la perspectiva de las cuentas de AWS que se han unido a la organización.

Para administrar las cuentas, vamos a la consola de AWS y ponemos AWS Organizations

Aquí más información

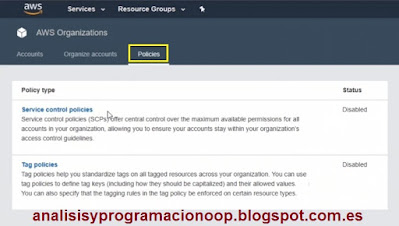

2.3 Políticas de control de servicio

Las políticas de control de servicios, o SCP, son un tipo de política con la que podemos trabajar utilizando las organizaciones de AWS.

Consola → AWS Organizations → Policies

2.4 Visual Studio AWS Explorer y varias cuentas

Podemos descargar, instalar y usar Visual Studio 2019 Community Edition de forma gratuita.

Desde el IDE de Visual Studio 2019 Community Edition elegimos View → AWS Explorer

Aquí más información

2.5 Facturación consolidada

Después de agregar varias cuentas de AWS a una organización de AWS, la facturación se consolida automáticamente.

Aquí más información

2.6 Administración de sistemas de AWS

AWS Systems Manager es una forma centralizada en la nube de AWS de que puede administrar cosas como sistemas operativos que se ejecutan dentro de instancias y aplicaciones de EC2, e incluso el parcheo de ese tipo de elementos.

Consola → systems manager

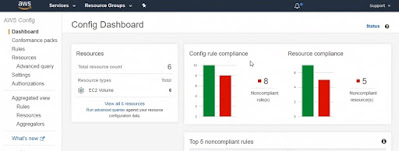

2.7 Configuración de AWS Config

A medida que utilicemos los servicios de AWS cada vez más, encontraremos la necesidad de monitorizar de forma centralizada posibles problemas de seguridad, esencialmente, un informe sobre el cumplimiento de normativas. Una forma de hacerlo es con AWS Config.

Consola → Config

Aquí más información

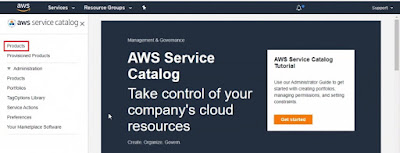

2.8 Catálogo de servicios de AWS

El Catálogo de servicios de AWS, como su nombre lo indica, es una lista preconfigurada de servicios de IT de AWS, también llamados paquetes de aplicaciones, que los usuarios pueden usar en el entorno de AWS. Entonces, ya sea que estemos hablando de la implementación de instancias EC2 o instancias de bases de datos RDS o aplicaciones personalizadas, todo esto se puede controlar a través de la interfaz de AWS Service Catalog. Lo primero que debemos saber es que una pila de aplicaciones, que tiene opciones de configuración para implementar aplicaciones, también se denomina producto cuando se trata del Catálogo de servicios. Y podemos agrupar productos en lo que se llama cartera.

Consola → Service Catalog → (Panel izquierdo) Products → (botón) Get Started → (botón) Upload New Product

Aquí más información

2.9 Lotes de AWS

AWS Batch permite ejecutar tipos de trabajos por lotes en instancias EC2 que alojan contenedores Docker. Y es una buena idea considerar el uso de instancias de Spot para ahorrar en cargos si la ejecución de los trabajos por lotes será esporádica y no continua.

Consola → Batch → (botón ) Get started → compute environments → create Environment

Aquí más información