Icacls es una herramienta en línea de comando que permite a los administradores de sistemas mostrar o modificar los permisos asociados a los objetos del sistema de archivos (directorios y archivos)

icacls nombreCarpeta\* /save nombreArchivoBK /T

Realiza una copia de las listas de control de acceso discrecional (DACL) de todos los objetos contenidos en nombreCarpeta y sus subdirectorios.

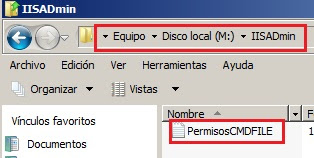

Nos genera un archivo .txt con los permisos expresados mediante comandos. (en este caso al archivo nombreArchivoBK lo hemos llamado PermisosCMDFILE).

Y ahora es posible restaurarlos en caso de que se hayan perdido los permisos de las carpetas.

Para restaurar las DACLs de todos los objetos que haya en nombreCarpeta y que se encuentren dentro del archivo nombreArchivoBK.

icacls nombreCarpeta\ /restore nombreArchivoBK

Habilitar o deshabilitar la herencia con .

icacls nombreObjeto /inheritance:e|d|r

e - habilita la herencia

d - deshabilita la herencia y copia las ACE

r - quita todas las ACE heredadas

Reemplaza las ACL del objeto con ACL heredadas predeterminadas.

icacls nombreObjeto /reset /T /C /Q

Concede los permisos indicados al usuario especificado sobre el objeto.

icacls nombreObjeto /grant[:r] SID:permisos /T /C /Q

Con :r, los permisos reemplazan cualquier permiso explícito concedido anteriormente. Sin :r, los permisos se agregan a cualquier permiso explícito concedido anteriormente.

El usuario se puede indicar por su nombre o su identificador numérico (precedido de *).

Los permisos se especifican en forma de máscara. Mediante secuencia de permisos simples:

N - sin acceso R - acceso de solo lectura

F - acceso total W - acceso de solo escritura

M - acceso de modificación D - acceso de eliminación

RX - acceso de lectura y ejecución

O una lista separada por comas entre paréntesis de derechos específicos:

DE – eliminar GA - todo genérico

RC - control de lectura RD - leer datos/lista de directorio

WDAC - escribir DAC WD - escribir datos/agregar archivo

WO - escribir propietario AD - anexar datos/agregar subdirectorio

S – sincronizar REA - leer atributos extendidos

AS - acceso al sistema de seguridad WEA - escribir atributos extendidos

MA - máximo permitido X - ejecutar/atravesar

GR - lectura genérica DC - eliminar secundario

GW - escritura genérica RA - leer atributos

GE - ejecución genérica WA - escribir atributos

Los derechos de herencia pueden preceder a cualquier forma y se aplican solo a directorios:

(OI) - herencia de objeto

(NP) - no propagar herencia

(CI) - herencia de contenedor

(I) - permiso heredado del contenedor principal

(IO) - solo herencia

/T indica que se realiza en todos los archivos o directorios bajo los directorios especificados en el objeto.

/C indica que la operación continuará aunque haya errores. Se seguirán mostrando los mensajes de error.

/Q indica que icacls debe suprimir los mensajes de que las operaciones se realizaron correctamente.

Deniega de forma explícita los derechos de acceso al usuario especificado. Se agrega una denegación explícita para los permisos indicados y se quitan los mismos permisos de cualquier concesión explícita.

icacls nombreObjeto /deny SID:permisos /T /C /Q

Quita todas las entradas del SID en la ACL. Con :g, quita todas las repeticiones de derechos concedidos a ese SID. Con :d, quita todas las repeticiones de derechos denegados a ese SID.

icacls nombreObjeto /remove[:g|d] SID /T /C /Q

Ejemplos

icacls E:\PruebaPermisos /grant:r Administrador:(OI)(CI)F /T

icacls E:\PruebaPermisos /grant:r Juan:(OI)(CI)RX /T

icacls E:\PruebaPermisos /reset /T

Comando Net Share

Net Share es una herramienta en línea de comandos que permite administrar los recursos compartidos.

Net Share nombreRecurso

Usado sin parámetros muestra la información de todos los recursos compartidos en la máquina local. Con el nombre de un recurso muestra la información de ese recurso solamente.

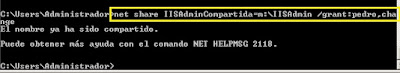

Para crear un recurso compartido sobre la ruta absoluta indicada, escribimos:

Net Share nombreRecurso=rutaRecurso [Opciones]

Admite las siguientes opciones:

/grant:usuario,{read|change|full}

Concede privilegios al usuario sobre el recurso compartido (leer, cambiar, control total). Se puede repetir esta opción para conceder permisos a múltiples usuarios.

Para indicar el número máximo de usuarios que pueden acceder simultáneamente al recurso compartido.

/users:numUsuarios | /unlimited

Añadir un comentario descriptive al recurso compartido. Debe ir entre comillas dobles.

/remark:”textodescriptivo”

Eliminar la compartición del recurso dado por su nombre o ruta absoluta en el sistema de archivos.

Net Share nombreRecurso | rutaRecurso /delete

Ejemplos

Net share Probando=E:\PruebaPermisos /grant:Administrador,full /grant:Juan,read

Net share Probando /users:4

Net share Probando /remark:”Carpeta de prueba de compartición en red

Si la ruta lleva espacios en blanco, debe ir entre comillas dobles.

Para proporcionar información sobre los equipos de la red

Net view

Ejercicio

Vamos a crear un usuario en una carpeta personal con permisos. El usuario será una variable para poder hacer muchos usuarios.

Buenos días. Hay alguna forma de saber a que carpetas tiene acceso un usuario, pregunto porque al momento de trasladar un usuario de grupo, generalmente no se solicita retirarlo de las carpetas a las que tiene acceso y permanecen con estos permisos sin control por parte de los jefes de area.

ResponderEliminarGracias

Aquí tienes un buen artículo sobre lo que me preguntas.

ResponderEliminarhttps://www.fermu.com/articulos/windows/articulos-y-tutoriales/408-comando-cacls-y-lista-de-control-de-acceso